الگوریتم POH اثبات تاریخ چیست

الگوریتم POH اثبات تاریخ (Proof Of History) یکی از نوآوریهای مهم در زمینه بلاکچین است که برای اولین بار توسط شبکه سولانا معرفی و استفاده شد. در این مقاله، به بررسی این الگوریتم و کاربردهای آن خواهیم پرداخت با آکادمی ترید همراه باشید.

📌الگوریتم POH چگونه کار می کند

شبکههای بلاک چین با وجود پتانسیل های بسیاری برای تغییرات انقلابی در صنایع مختلف، با چالشهای مختلفی نیز روبه رو هستند. یکی از این چالشها ایجاد یک مکانیزم قابل اعتماد برای تأیید معاملات و ایجاد تاریخچه دقیق و قابل اعتماد است. الگوریتم POH Proof of History یکی از راه حلهای مبتنی بر زمان است که به منظور حل این چالش توسعه یافته است.

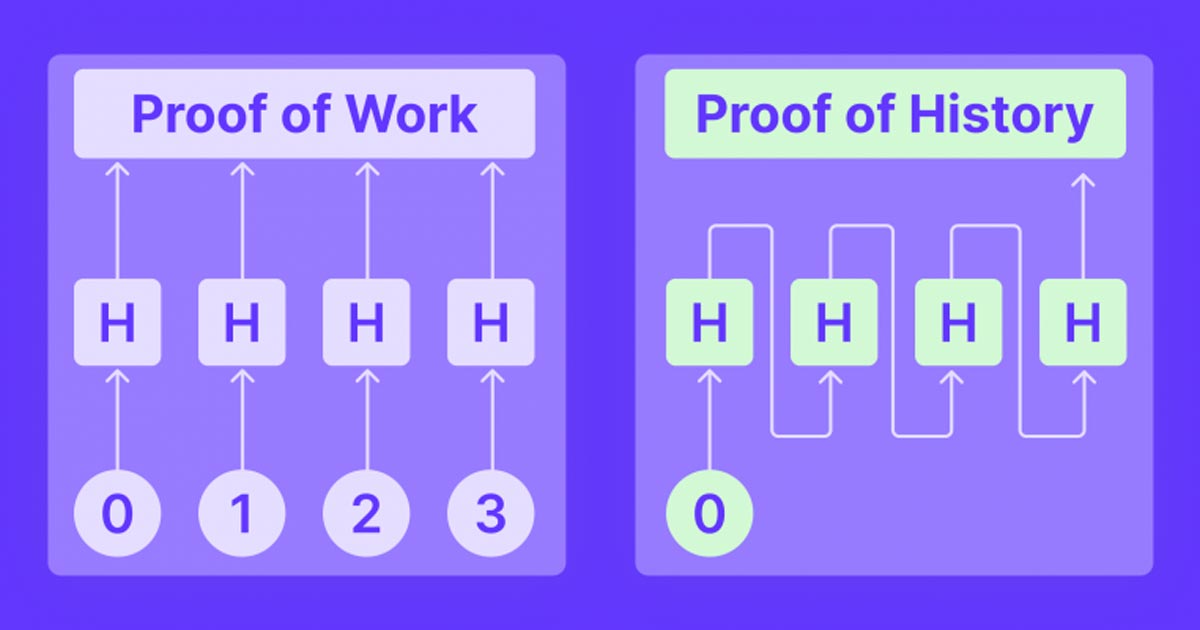

الگوریتم POH بر پایه ایده ساختار دادههای زماندار مبتنی است. در این الگوریتم، یک ترتیب زمانی معتبر از رویدادها و معاملات ایجاد میشود که توسط دادههای زماندار ایجاد شده است. این دادههای زماندار به صورت یکجا و بر اساس متدهای خاصی که تضمین میکنند تاریخچه دقیق و ناقص نبوده باشد، ایجاد میشوند.

الگوریتم POH با استفاده از توابع هشی که برای هر ورودی، خروجیهای منحصر به فرد و غیرقابل پیشبینی تولید میکند، عمل میکند این خروجیها به عنوان ورودی بعدی برای هش استفاده میشوند، که این فرآیند به تأیید رخ دادن یک رویداد در لحظه خاصی از زمان کمک میکند.

🔍مزایا و معایب الگوریتم POH

🟢مزایا:

- 1️⃣ صحت و قابل اعتماد: الگوریتم POH به دلیل استفاده از دادههای زماندار، توانایی ایجاد یک تاریخچه دقیق و قابل اعتماد را فراهم میکند.

- 2️⃣ کارایی: با بهرهگیری از ساختار دادههای زماندار، الگوریتم POH قادر است تا با کمترین هزینه محاسباتی تاریخچهی شبکه را ایجاد و تأیید کند.

- 3️⃣ الگوریتم POH Proof of History به عنوان یک مکانیزم تأیید معاملات و ایجاد تاریخچه در شبکههای بلاکچین کاربردهای گستردهای دارد. از جمله این کاربردها میتوان به بلاکچینهای تجاری، اینترنت اشیاء، امنیت سایبری و غیره اشاره کرد.

🔴معایب:

- 1️⃣ مصرف انرژی:اگرچه الگوریتم POH نسبت به روشهای مبتنی بر مصرف انرژی همچونPOW کارایی بهتری دارد، اما همچنان میتواند نیازمندیهای قابل توجهی از منابع محاسباتی داشته باشد.

- 2️⃣ مقیاسپذیری: الگوریتم POH ممکن است در مقیاسپذیری با مشکلاتی مواجه شود، زیرا باید توانایی مدیریت و پردازش حجم زیادی از دادههای زماندار را داشته باشد.

- 3️⃣ استفاده از الگوریتم POH Proof of History همراه با چالشهایی همچون مصرف انرژی، مقیاسپذیری و امنیت روبرو است. حل این چالشها و بهبود کارایی الگوریتم میتواند به توسعه و پذیرش وسیعتر آن در انواع مختلفی از شبکههای بلاکچین کمک کند.

⚔مقایسه الگوریتم POH با POS و POW

برای مقایسه الگوریتمهای POH (Proof of History)، POS (Proof of Stake) و POW (Proof of Work)، به برخی از ویژگیها و مزایا و معایب هر الگوریتم میپردازیم:

-

Proof of History (POH):

✅ مزایا:

- دقت و قابلیت اعتماد: این الگوریتم با استفاده از دادههای زماندار، تاریخچه دقیق و قابل اعتمادی را فراهم میکند.

- کارایی: POH با کمترین هزینه محاسباتی تاریخچهی شبکه را ایجاد و تأیید میکند.

❌ معایب:

- وابستگی به اعتماد به انرژی: الگوریتم POH نیازمند اعتماد به دادههای زماندار است که ممکن است به انرژی مصرفی منابع بالایی نیاز داشته باشد.

- مقیاسپذیری: ممکن است در مقیاسپذیری با مشکلاتی مواجه شود، زیرا باید توانایی مدیریت و پردازش حجم زیادی از دادههای زماندار را داشته باشد.

-

Proof of Stake (POS):

✅مزایا:

- مصرف انرژی کمتر: POS در مقایسه با POW، انرژی کمتری را مصرف میکند زیرا نیازی به حل مسائل ریاضی پیچیده ندارد.

- مقیاسپذیری: POS به نسبت POW قابلیت مقیاسپذیری بهتری دارد زیرا نیازی به تولید بلوکهای جدید و سرعت پردازش بالا ندارد.

❌ معایب:

- کنترل توزیع دارایی: POS ممکن است با چالشهایی مواجه شود که ناشی از تمرکز دارایی در چند نود اصلی شود که میتوانند کنترل بزرگی بر شبکه داشته باشند.

-

Proof of Work (POW):

مزایا:

امنیت: POW به دلیل پردازش محاسباتی زیاد و کار سختی که برای حل مسئله نیاز دارد، امنیت بالایی را فراهم میکند.

عدم وابستگی به اعتماد: در POW، هیچ نیازی به اعتماد به طرف دیگری برای تأیید معاملات نیست و تنها میتوان به حل مسئله توسط نودهای معتبر اعتماد کرد.

معایب:

مصرف انرژی بالا: POW به دلیل نیاز به پردازش محاسباتی زیاد، مصرف انرژی بسیار بالایی دارد که این مسئله باعث محیطزیست و همچنین هزینههای اقتصادی میشود.

مقیاسپذیری: POW ممکن است با مشکلات مقیاسپذیری مواجه شود زیرا تازههای جدید را به طور مستقل و به سرعت تولید میکند که ممکن است منجر به تأخیر در تأیید معاملات شود.

با توجه به ویژگیها و مزایا و معایب مختلف هر یک از الگوریتمهای POH، POS و POW، انتخاب الگوریتم مناسب برای یک شبکه بلاکچین وابسته به مواردی مانند امنیت، مقیاسپذیری، مصرف انرژی، و نیازهای خاص آن شبکه است.

🛠ترکیب الگوریتم POH و POS چگونه است؟

ترکیب الگوریتم POH (Proof of History) و POS (Proof of Stake) میتواند یک مکانیزم تأیید و کنترل معاملات در شبکههای بلاکچین فراهم کند که هم از قابلیت تأیید سریع معاملات و ایجاد تاریخچه دقیق و قابل اعتماد الگوریتم POH بهرهمند باشد، و هم از امکانات امنیتی و مقیاسپذیری الگوریتم POS بهرهبرداری کند. در این ترکیب، هر الگوریتم نقش خود را بر عهده دارد و میتواند به تقویت و بهبود عملکرد یکدیگر کمک کند.

در اینجا چندین رویکرد برای ترکیب الگوریتمهای POH و POS ممکن است وجود داشته باشد:

۱. استفاده از POH به عنوان سازوکار اصلی تأیید معاملات و ایجاد تاریخچه

در این رویکرد، الگوریتم POH به عنوان مکانیزم اصلی برای ایجاد تاریخچه و تأیید معاملات در شبکه بکار میرود. بهعنوان مثال، دادههای زماندار توسط POH تولید و به شبکه ارسال میشوند. سپس الگوریتم POS برای انتخاب و اعتبارسنجی بلوکها و تأیید معاملات استفاده میشود. این ترکیب به شبکه امکان میدهد تا هم از سرعت و قابلیت اطمینان الگوریتم POH و هم از امنیت و انعطافپذیری الگوریتم POS بهرهبرداری کند.

۲. استفاده از POH برای تضمین معیار زمانی و POS برای انتخاب نودهای تأیید کننده

در این رویکرد، الگوریتم POH برای تولید معیار زمانی استفاده میشود تا تاریخچه دقیقی از رویدادها در شبکه فراهم شود. سپس الگوریتم POS برای انتخاب نودهای تأیید کننده معاملات و بلوکها بهکار گرفته میشود. این ترکیب به شبکه امکان میدهد تا هم از دقت و اعتماد الگوریتم POH و هم از امنیت و مقیاسپذیری الگوریتم POS بهرهمند شود.

۳. ترکیبی متوازن از POH و POS به منظور ایجاد یک مکانیزم تأیید معاملات کاملتر

در این رویکرد، POH و POS به صورت متوازن با یکدیگر ترکیب میشوند تا یک مکانیزم تأیید معاملات کاملتر ایجاد شود. به عنوان مثال، POH میتواند برای تضمین دقیق زمانبندی و ایجاد تاریخچه استفاده شود، در حالیکه POS میتواند برای انتخاب و تأیید نودهای تأیید کننده بکار رود. این ترکیب باعث افزایش سرعت و اعتماد در شبکه و همچنین ارتقاء امنیت و مقیاسپذیری میشود.

نتیجهگیری

الگوریتم POH Proof of History یک راهحل نوآورانه برای تأیید معاملات و ایجاد تاریخچه در شبکههای بلاکچین است. با توجه به مزایا و چالشهای آن، این الگوریتم پتانسیل بالقوهای برای استفاده در صنایع مختلف را دارد، اما نیازمندیهایی مانند بهبود مقیاسپذیری و افزایش امنیت را نیز در بر دارد.

ارادتمند شما، علی روزبهانی